Prenosni računalniki Dell Ships z nevarnim koreninskim potrdilom, tukaj je, kako preizkusiti svoj računalnik (posodobljeno)

Varnost / / March 18, 2020

Konec tedna je bilo ugotovljeno, da Dell za pomoč pri podpori kupcem polaga certifikat rootkita z imenom eDellRoot. Tukaj je opisano, kako ste okuženi.

Posodobitev 11/24/1015: Dell odgovori na varnostna vprašanja:

Dell je uradno odgovoril na težavo eDellRoot Blog za podporo. Izdal je priročnik: Navodila za odstranitev potrdila eDellRoot kot tudi a majhna uporabnost (neposredna povezava), ki ga bo samodejno odstranil.

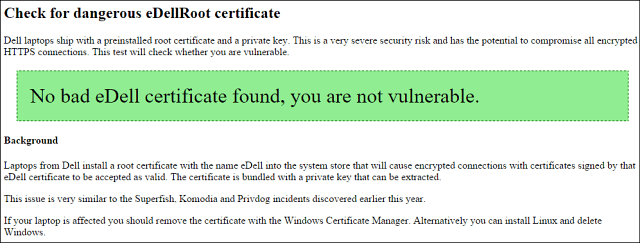

Če kliknete certifikat eDellRoot, lahko preizkusite s klikom ta povezava (kar pojasnjujemo spodaj). Če ga imate, predlagamo, da preberete objavo Delovega spletnega dnevnika, prenesete dokument PDF in sledite navodilom, kako se ga znebiti.

Prav tako je treba opozoriti, da danes nismo ugotovili, da gre le za težavo z prenosniki (o čemer smo prvotno poročali. Pravzaprav je to težava z vsemi faktorji oblik računalnikov Dell. Če imate računalnik Dell, preverite, ali je eDellRoot v vašem sistemu. Za celotno zgodbo preberite naše poročilo spodaj.

Tveganje varnosti varnostnega certifikata eDellRoot

Izkazalo se je, da gre za drugo déjà vu, Dell Inc, odkrili so jo čez konec tedna, je (od avgusta) zdrsnila certifikat rootkita, imenovan eDellRoot, za pomoč pri trditvah podjetja, da je lažji dostop do podpornih storitev za njih kupci. Sporočilo plakata Reddita, ki se glasi po imenu rotorcowboy na priljubljenem spletnem mestu družbenih medijev objavil podrobnosti o odkritju.

Od Dela sem dobil svetleč nov prenosnik XPS 15, medtem ko sem poskušal odpraviti težavo odkril, da je bil vnaprej naložen s samopodpisanim korenikom CA (Certificate Authority) z imenom eDellRoot. Z njim je prišel tudi njegov zasebni ključ, označen kot neizvozljiv. Kljub temu je še vedno mogoče pridobiti neobdelano kopijo zasebnega ključa z uporabo več orodij, ki so na voljo (uporabil sem orodje Jailbreak NCC Group). Po kratkem pogovoru o tem z nekom drugim, ki je odkril tudi to, smo ugotovili, da pošiljajo vsakega prenosni računalnik, ki ga distribuirajo z enakim korenskim certifikatom in zasebnim ključem, zelo podobno tistemu, kar je Superfish naredil na Lenovu računalniki. Za tiste, ki jih ne poznate, je to velika varnostna ranljivost, ki ogroža vse nedavne kupce Dell-a. Vir

Kot osvežilec, je Lenovo prejel velik odziv, ko je odkril, da je podjetje naložilo podoben certifikat rootkita imenovano superfish na izbranih napravah Lenovo. Podjetje je dobilo toliko slabega pritiska zaradi dejanja, da nekateri trdijo, da je incident verjetno okrnil dolgoletni ugled podjetja kot priljubljene blagovne znamke med potrošniki in podjetji. Ker je Lenovo kitajsko podjetje in nedavni ledeni politični odnosi s Kitajsko in ZDA, od takrat poskušajo ponovno vzpostaviti zaupanje s potrošniki. Incident je bil tako hud, da Microsoft je moral pomagati pri čiščenju z izdajo posodobitve definicije za Windows Defender, ki je pomagala odstraniti certifikat.

Uporabniki so do zdaj našli ranljivo potrdilo na Dell Inspiron 5000, XPS 15 in XPS 13. Ker gre za nov razvoj, bi ga lahko imeli tudi na drugih računalnikih Dell na trgu.

Zdi se, da je bil incident primerno opozorilo za druge prodajalce, a očitno je Dell, eden najboljših treh proizvajalcev osebnih računalnikov, padel skozi razpoke. Podjetje poskuša zadeve obrniti že z objavo naslednje izjave za medije:

Varnost in zasebnost strank sta glavna skrb in prednostna naloga družbe Dell. Zadnje stanje je povezano s potrdilom o podpori, ki je namenjeno zagotavljanju boljše, hitrejše in enostavnejše izkušnje s podporo strankam.

Žal je certifikat uvedel nenamerno varnostno ranljivost. Da bi to rešili, svojim strankam zagotavljamo navodila za trajno odstranitev potrdila iz njihovih sistemov prek neposredne e-pošte, na našem spletnem mestu za podporo in tehnično podporo.

Prav tako odstranjujemo certifikat iz vseh sistemov Dell, ki se premikajo naprej. Upoštevajte, da to vprašanje ne bo vplivalo na komercialne stranke, ki predstavljajo svoje sisteme. Dell ne vnaprej namešča nobene adware ali zlonamerne programske opreme. Potem, ko je pravilno odstranjen s priporočenim postopkom Dell, certifikat ne bo znova nameščen.

Predstavil se je tudi predstavnik družbe Dell izjava za The Verge rekel: "Imamo ekipo, ki preiskuje trenutno situacijo in vas bo posodobila takoj, ko bomo imeli več informacij."

Ker ni podrobnosti o tem, na katere sisteme bi to lahko vplivalo, bodo stranke za pomoč odvisne od družbe Dell.

Ali je vaš računalnik Dell ogrožen? Tukaj je opisano, kako ga lahko preizkusim

Če želite vedeti, ali je morda prizadet vaš sistem, lahko preverite to spletno mesto ustvaril varnostni novinar Hanno Böck, da testira vaš sistem na njegovo prisotnost.

Dosedanje raziskave so pokazale dokaz konceptnih scenarijev, kjer bi lahko eDellRoot manipulirali in uporabili za veljavne certifikate, ki bi lahko sprožili napade.